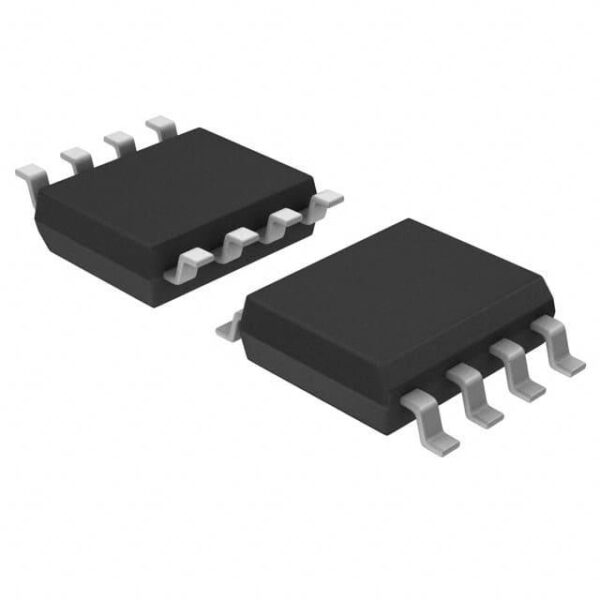

| Specyfikacja EPCS4SI8N | |

|---|---|

| Status | Przestarzały |

| Szereg | EPCS |

| Pakiet | Rura |

| Dostawca | Intel |

| Programowalny klucz Digi-Key | Zweryfikowano |

| Typ programowalny | W systemie programowalny |

| Rozmiar pamięci | 4Mb |

| Napięcie – Zasilanie | 2,7 V ~ 3,6 V |

| Temperatura pracy | -40C ~ 85C |

| Typ montażu | Montaż powierzchniowy |

| Opakowanie / Obudowa | 8-SOIC (0,154″, szerokość 3,90 mm) |

| Pakiet urządzeń dostawcy | 8-SOIC |

Aplikacje

EPCS4SI8N został zaprojektowany do integracji z różnymi środowiskami obliczeniowymi o wysokiej wydajności, szczególnie w branżach wymagających solidnych środków bezpieczeństwa, takich jak usługi finansowe, opieka zdrowotna i sektory rządowe. Obsługuje aplikacje wymagające bezpiecznej transmisji i przechowywania danych w temperaturach od -20°C do +70°C.

Główne zalety

1. **Szybkie przetwarzanie szyfrowania**: Zdolność do obsługi do 1 Gb/s przepustowości zaszyfrowanych danych.

2. **Zaawansowany system zarządzania kluczami**: Zapewnia bezpieczne generowanie, dystrybucję i odwoływanie kluczy kryptograficznych.

3. **Wydajność energetyczna**: Działa przy mniej niż 1W w typowych warunkach użytkowania, dzięki czemu nadaje się do urządzeń zasilanych bateryjnie.

4. **Standardy certyfikacji**: Spełnia rygorystyczne międzynarodowe standardy bezpieczeństwa i zgodności, w tym FIPS 197 i ISO/IEC 27001.

Często zadawane pytania

P1: Jaki jest maksymalny zakres temperatur pracy obsługiwany przez EPCS4SI8N?

A1: EPCS4SI8N działa w zakresie temperatur od -20°C do +70°C, zapewniając niezawodność w różnych warunkach środowiskowych.

P2: Czy EPCS4SI8N można zintegrować z istniejącymi systemami bez znaczących modyfikacji?

A2: Tak, EPCS4SI8N jest wstecznie kompatybilny z większością standardowych interfejsów i może być łatwo zintegrowany z nowymi lub istniejącymi systemami przy minimalnych zmianach.

P3: W jakich konkretnych scenariuszach EPCS4SI8N byłby najbardziej korzystny?

A3: EPCS4SI8N jest szczególnie korzystny w scenariuszach wymagających bezpiecznej komunikacji w niezaufanych sieciach, takich jak mobilne transakcje bankowe, zdalne konsultacje medyczne i bezpieczna wymiana danych między różnymi organizacjami.

Terminy wyszukiwania innych osób

- Bezpieczne rozwiązania do szyfrowania danych

- Szybkie procesory szyfrujące

- Zaawansowane systemy zarządzania kluczami

- Energooszczędne moduły kryptograficzne

- Technologia szyfrowania zgodna z przepisami